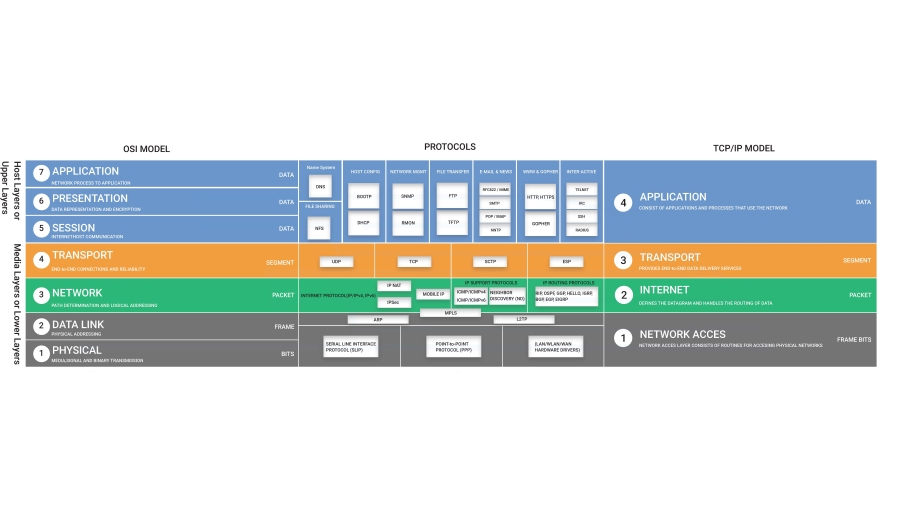

OSI Modeli Katmanları OSI Modeli herhangi bir donanım ya da bilgisayar ağı tipine göre değişiklik göstermez. Standart tektir ve değişmeden uygulanır. ISO standardı yedi katmana ayrıldığı gibi bu yedi katman aşağıdaki gibi belirtilmiştir. Gerek ağ içinde gerekse de ağ dışında veri iletimi için verinin mutlaka her katmandan belirlenen kurallar dahilinde geçmesi gerekir. Geçtiği her katmanda da veriye […]

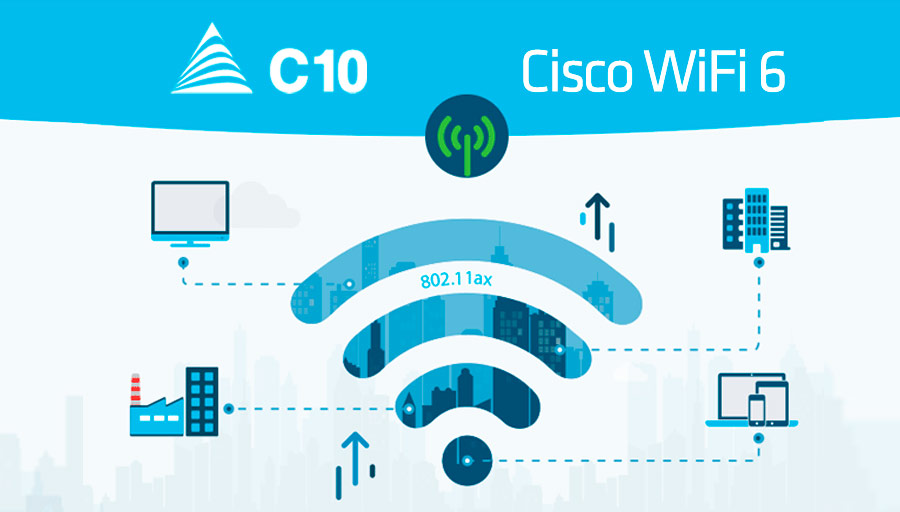

Günümüzde tüm cihazlarda wireless ihtiyacı artık zorunlu hale gelmeye başladı ve bu ihtiyaçla birlikte bulunulan lokasyondaki wireless ağ adedi artmaya başladı. Eskiden modemlerde wireless opsiyonu yokken, şuan wireless özelliği bulunmayan modem neredeyse yok gibi. Bunun yanında akıllı telefonlar, wireless çalışan kameralar, kurumsal lokasyonlardaki wireless hareketli cihazlar ve sensörler wireless ağ ihtiyacı gerektiren cihazlar arasında yer […]

Intent based networking, Amaç Tabanlı Ağ İletişimi, Ağ kullanılabilirliğini arttırabilmeyi ve ağları planlamayı ve işleme koymaya yarayan bir ağ yazılımıdır. Intent Based Networking temelinde 4 işlevi bulunmakla beraber başta Cisco tarafından duyurulmuştur. Intent Based Networking ağ otomasyonunu ve aksiyonların uygulanmadan önce uygun yapılandırma ayarlarının yapılabilmesi adına Makine öğrenimi ve Ağ düzenleme sistemlerine de sahiptir. Bu […]

802.1x Ağ Erişim Denetimi ve Cisco ISE – Identity Services Engine 802.1x LAN bağlantılarında cihazların erişim denetimi yapılarak ağa dahil olmasına ve yetkilendirilmesine olanak sağlayan bir standarttır. Kablolu ve kablosuz ortamlarda uygulanabilir. IEEE standardı olan 802.1x veya dot1x’i geçmiş makalelerimizde anlatmıştık. Bu makalede Cisco’nun özellikle bu alanda hizmet verdiği ISE – Identity Services Engine üzerinde […]

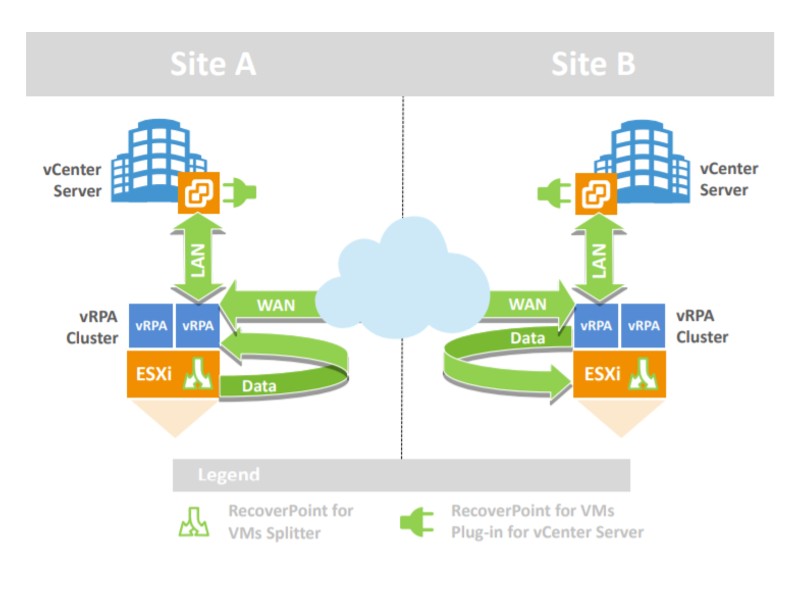

Recoverpoint for Virtual Machines Recoverpoint for VM, Production(AKM) ortamınızdaki sanal sunucularınızın Disaster ortamına (FKM) ya da local replikasyonunu sağlar. Sanal sunucularınızı felaket anında kurtarmak için lokal ya da uzak replikasyon ile korunmasını sağlar. Herhangi bir zamanda VM başına kurtarma için sürekli veri korumasıyla birlikte yerel ve uzaktan replikasyon sağlar. Her iki sanal disk türünü de […]

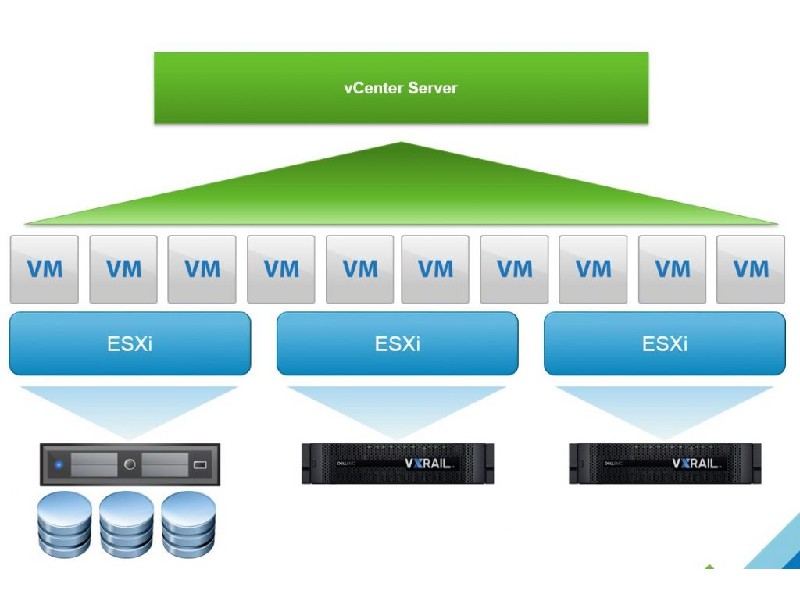

Hiper bütünleşik altyapı, bilgi işlem, depolama ve ağ teknolojilerini tek bir sistemde barındıran birleşik bir sistemdir. Birden çok donanım katmanını etkin bir şekilde entegre etmek ve kullanmak için hiper birleşik sistemler, VMware, Hyper-V, KVM ve Citrix ve SAN yönetim denetleyicileri veya SAN denetleyicileri gibi hiper denetleyicileri kullanan sanallaştırma kombinasyonundan yararlanır. Hiper bütünleşik mimariler genellikle […]

PaaS ve IaaS ile Azalan BT İş Yükü PaaS yani Platform as a service modeli, altyapı ( Fiziksel Sunucu, Veri Depolama Üniteleri,İşletim Sistemleri vb. ) ihtiyacını ortadan kaldırarak sadece uygulama yönetim tarafında yönetim yapmanızı sağlayan bir modeldir. Bu da sunucu kaynaklarının tedariği, kapasite arttırımları, bakımlar vb. gibi işlemlerle uğraşmamanızı, bir veri merkezinde size tahsis edilen […]

Two Factor Authentication ve Önemleri Günümüzde parolaların çok önemli hale gelmesiyle birlikte bir çok yerde kullanıcı adı, mail hesabı ve parolalı doğrulamalar kullanılmaktadır. Çoğu kişi tek bir parola belirleyerek kolay olması amacıyla tüm hesaplarında tek parola kullanmaktadır. Ancak bu durum çok önemli bir güvenlik zafiyetini beraberinde getirmektedir. Kolay tahmin edilebilinir, kişiye özel doğum tarihi vb. […]

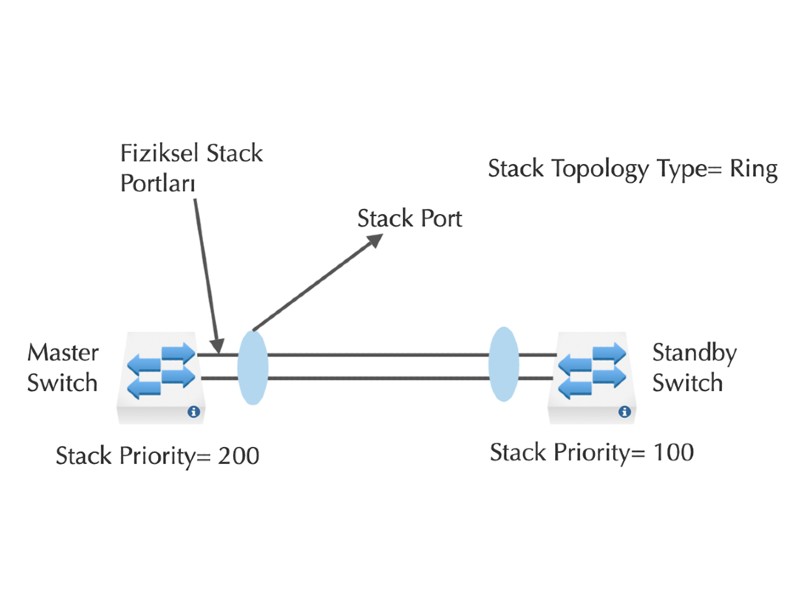

PORT BAĞLANTILARINI KULLANARAK STACK KURMA ÖRNEĞİ (HUAWEI) Stack, iki veya daha fazla stackable switch’ten oluşan bir ağ çözümüdür. Stack grubunun bir parçası olarak çalışan switch’ler tek bir aygıt gibi davranır. Sonuç olarak stack çözümü, artan sayıda bağlantı noktasına sahipken tek bir anahtarın özelliklerini ve işlevselliğini gösterir ve böylelikle ağ yönetimini basitleştirirken yüksek ağ güvenirliği ve ölçeklenebilirlik sağlar. NEDEN STACK? Stack, kullanıcıların birden fazla cihazı yönetme zorluğu olmadan ağ kapasitelerini genişletmelerine olanak sağlar. […]

802.1X KAVRAMLARI ve YAPILANDIRMA IEEE 802.1x standardı, bir anahtar bağlantı noktasına erişmeye çalışan cihazların, kimliğini doğrulamak için bir yöntem sağlamak üzere geliştirilmiştir. Çoğu kuruluşta, bir anahtar bağlantı noktasına erişim, iç ağa erişim ve bununla birlikte yüksek düzeyde güvenlik gerektiren birden çok kaynağa doğrudan bağlantı sağlar. 802.1x standardı, bu durumlarda güvenliği sağlamak için kullanılabilecek teknolojilerden biridir. […]

- 1

- 2